Saldırı Benzetimi (Simülasyon) Eğitiminin Yapılandırılması

Saldırı Benzetimi Eğitimi, BT ekiplerinin kullanıcılara zararsız siber saldırıları simülasyonları uygulamasını, saldırı sonuçlarını incelemesini ve analiz etmesini, kullanıcıların güvenlik konusunda eğiterek ve bilgilendirerek farkındalıklarının artmasını sağlar.

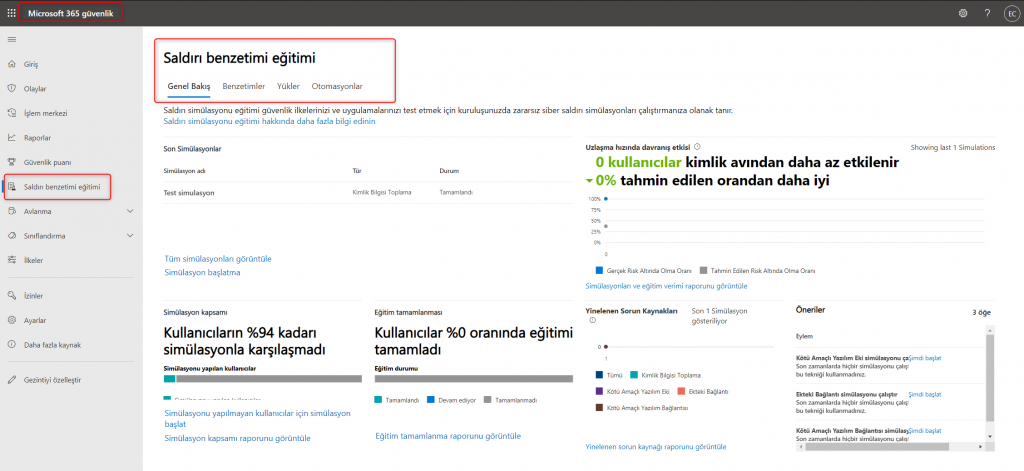

Saldırı Benzetim Eğitimi için Microsoft Güvenlik portalı yetkili kullanıcı ile açılır. Microsoft 365 Güvenlik portalındaki “Saldırı benzetimi eğitimi” seçeneğine tıklanır. Buradaki arayüzde “Genel Bakış”, “Benzetimler”, “Yükler” ve Otomasyonlar sekmeleri yer alır. “Genel bakış” bölümünde saldırı simülasyon eğitimi için yazılan kurallar, kuralların durumları, simülasyon kapsam bilgileri, eğitim tamamlanma oranları, risk altında olan ve tahmin edilen risk altında olma oranları, yinelenen sorun kaynakları ve önerilen eylemler ile ilgili raporlar yer alır. Bu arayüz simülasyonlar ile ilgili genel değerlendirme yapılmasına imkân sanır. Aynı zamanda bu grafik verilerini detaylı incelemek için bu arayüzdeki raporu görüntüleme linklerine tıklanarak raporlara erişim sağlanır. Böylelikle detaylı incelemeler ve analizlerde yapılır.

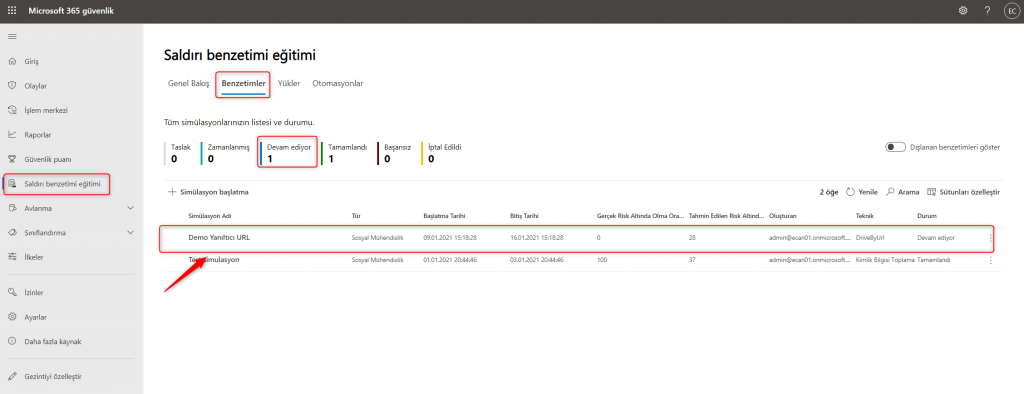

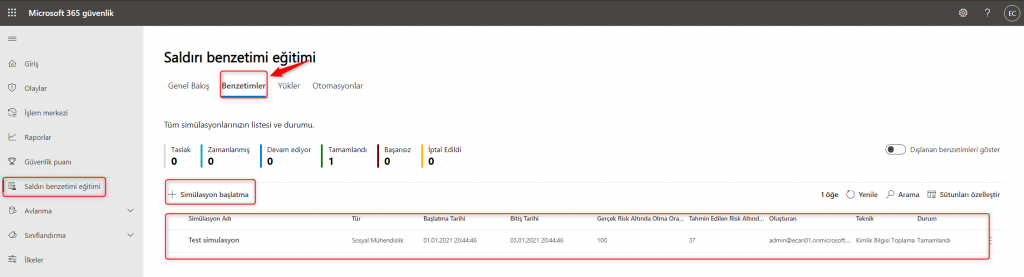

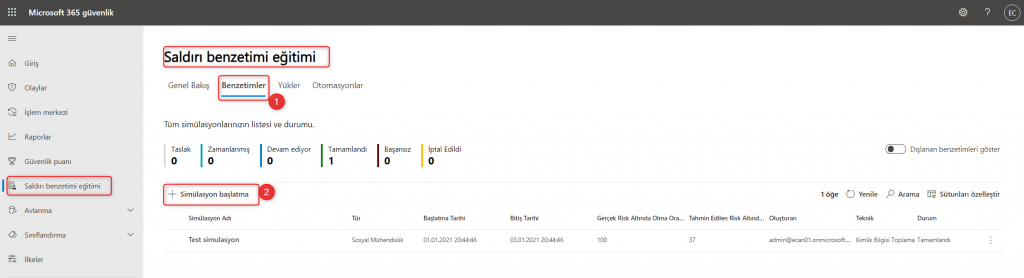

“Benzetimler” bölümünde ise yapılmak istenen simülasyonlar yapılandırılır. Burada belirlenen kurallara göre kullanıcılara ilgili kimlik avı simülasyonları uygulanır. Yapılandırılan tüm simülasyon listesine ve durumuna bu arayüzden erişim sağlanır. Aynı zamanda simülasyon için yazılan kurallara tıklanarak ilgili kuralın kullanıcılara etkisi, uygulanan yük sayısı, kullanıcı etkinlikleri, eğitimi tamamlama oranı, önerilen eylem bilgilerine erişilir.

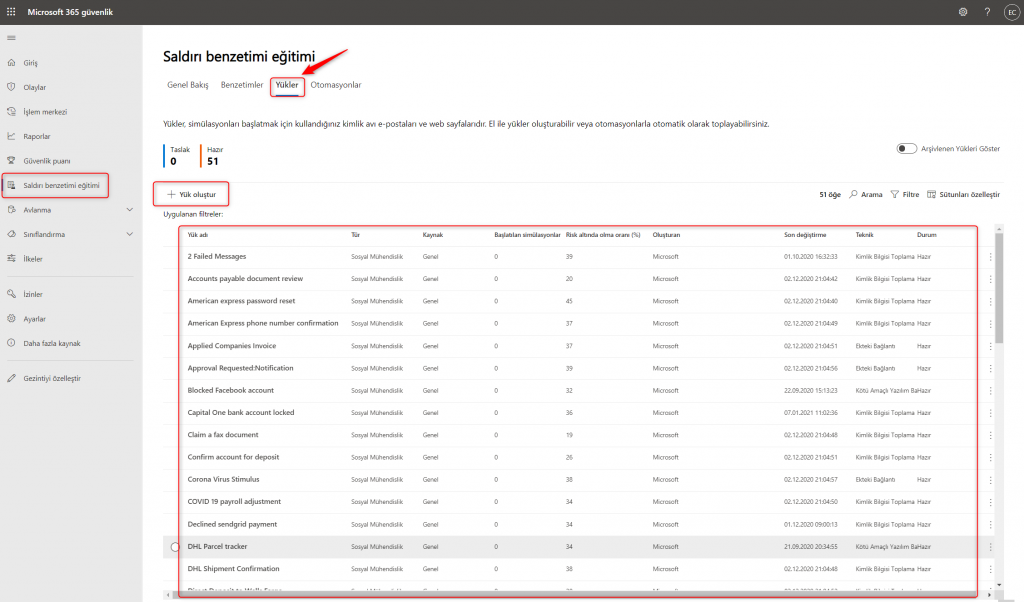

“Yükler” sekmesinde simülasyonu başlatmak için kullanılan kimlik avı e-postaları ve web sayfaları yer alır. Buradaki yükler kimlik avı için kullanıcıya iletilecek bilgilerin yer aldığı şablonlardır ve yapılacak simülasyon kuralında kullanılır. Microsoft kullanıcılara sık kullanılan kimlik avı ile ilgili yükleri hali hazırda sunar. Firmalar isterlerse kendiler de özel yükler oluşturabilir.

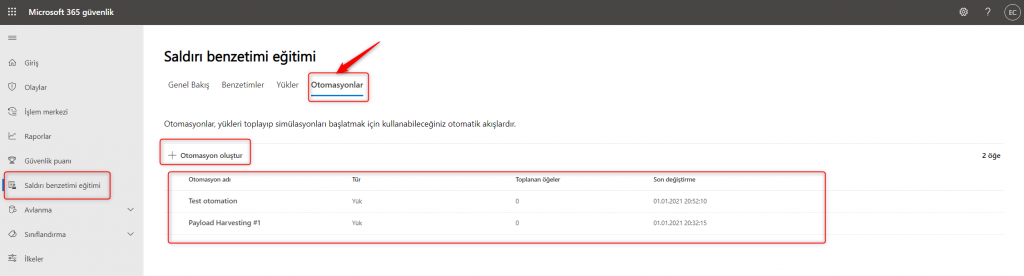

“Otomasyonlar” sekmesinde yüklerin toplanıp simülasyonları başlatması için kullanılan akışlardır. BT yöneticileri kendilerine özel otomasyonlar oluşturabilirler.

Simülasyon başlatmak için “Benzetimler” sekmesindeki “Simülasyon başlatma” seçeneğine tıklanır. Böylelikle simülasyonu yapılmak istenen sosyal mühendislik tekniği, hangi kullanıcılara ilgili kuralın uygulanacağı bilgisi, kullanıcılara kimlik avı için kullanılacak yük bilgisi, eğitim seti ile ilgili ayarların yer aldığı kural oluşturulur.

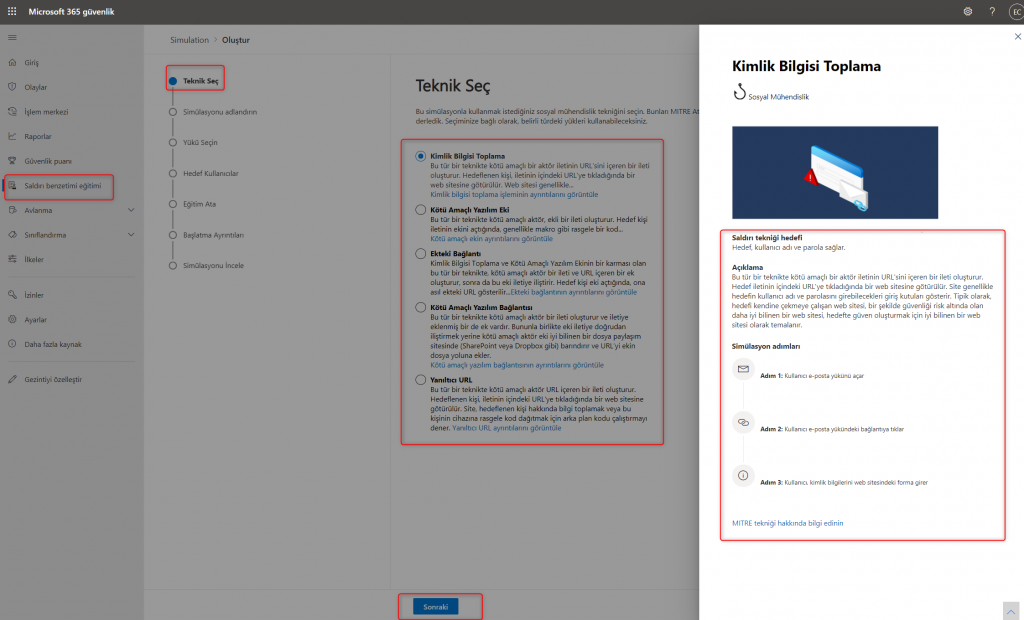

“Teknik Seç” bölümünde uygulanacak sosyal mühendislik seçenekleri görüntülenir. Bu arayüzde “Kimlik Bilgisi Toplama”, “Kötü Amaçlı Yazılım Eki”, “Ekteki Bağlantı”, “Kötü Amaçlı Yazılım Bağlantısı” ve “Yanıltıcı URL” seçenekleri yer alır. Her tekniğin altında detaylı açıklamaları yer alır. Aynı zamanda ayrıntıların görüntüleneceği URL linkleri de paylaşılmıştır. Bu URL linklerinde detaylı bilgiler dışında saldırı hedefi ce simülasyon adımları da görüntülenir. Buradaki seçenekler MITRE ATT & CK çerçevesinde seçilen tekniklerdir. BT yöneticileri buradaki bilgiler doğrultusunda kullanıcılara uygulanacak adımla ve uygulamak istedikleri teknikler ile ilgili incelemeler yapar ve ihtiyaçları olan tekniği seçerler. Microsoft sosyal mühendislik teknikleri ile ilgili açıklamaları ilgili URL’lere tıklandığında aşağıdaki gibi yapmıştır:

Kimlik bilgisi toplama , Bu tür bir teknikte kötü amaçlı bir aktör iletinin URL’sini içeren bir ileti oluşturur. Hedef iletinin içindeki URL’ye tıkladığında bir web sitesine götürülür. Site genellikle hedefin kullanıcı adı ve parolasını girebilecekleri giriş kutuları gösterir. Tipik olarak, hedefi kendine çekmeye çalışan web sitesi, bir şekilde güvenliği risk altında olan daha iyi bilinen bir web sitesi, hedefte güven oluşturmak için iyi bilinen bir web sitesi olarak temalanır.

Kötü amaçlı yazılım eki, Bu tür bir teknikte kötü amaçlı bir aktör, ekli bir ileti oluşturur. Hedef iletinin içindeki eki açtığında, hedef cihazdaki ek kodu yüklemesi veya daha sağlamlaştırması için saldırgana yardım etmek üzere genellikle makro olan rasgele bir kod çalıştırır.

Ekteki bağlantı, Karma bir Kimlik Bilgisi Toplama tekniği olan bu tür bir teknikte, kötü amaçlı aktör bir ileti ve URL içeren bir ek oluşturur, sonra da bu eki iletiye iliştirir. Hedef eki açtığında ona asıl ekteki URL gösterilir, bundan sonra hedef URL’ye tıklarsa bir web sitesine götürülür. Site genellikle hedeflenen kişiyi kandırıp kullanıcı adını ve parolasını girmesini sağlamak için giriş kutuları gösterir. Normalde, hedeflenen kişiyi kandırmaya çalışan sayfa, hedeflenen kişide güven oluşturmak için iyi bilinen bir web sayfasının görünümüne uygun bir temayla tasarlanır.

Kötü amaçlı yazılımlara bağlantı, Bu tür bir teknikte kötü amaçlı aktör, ekli bir ileti oluşturur. Ama eki iletiye doğrudan iliştirmek yerine kötü amaçlı aktör eki iyi bilinen bir dosya paylaşım sitesinde (SharePoint veya Dropbox gibi) barındırır ve iletiye ekin dosya yolunun URL’sini ekler. Hedef URL’ye tıkladığında ek açılır, saldırganın hedefin cihazına ek kod yüklemesine veya kendini daha fazla emniyete almasına yardımcı olmak için genellikle makro gibi rastgele bir kod yürütülür.

Yanıltıcı URL, Bu tür bir teknikte kötü amaçlı bir aktör iletinin URL’sini içeren bir ileti oluşturur. Hedef iletinin içindeki URL’ye tıkladığında bir web sitesine götürülür. Site, hedef hakkında bilgi toplamak veya kendi cihazlarından rasgele kod dağıtması için bazı arka plan kodu çalıştırmayı dener. Tipik olarak, hedefi kendine çekmeye çalışan web sitesi, bir şekilde güvenliği risk altında olan daha iyi bilinen bir web sitesi veya bunun bir klonu olacaktır. Web sitesine gösterilen aşinalık, hedefte tıklamanın güvenli olduğuna dair bir güven oluşturur; bu bazen su kaynağı tekniği olarak da bilinir.

Buradaki örnekte “Yanıltıcı URL” seçeneği seçilecektir. “Sonraki” ile devam edilir.

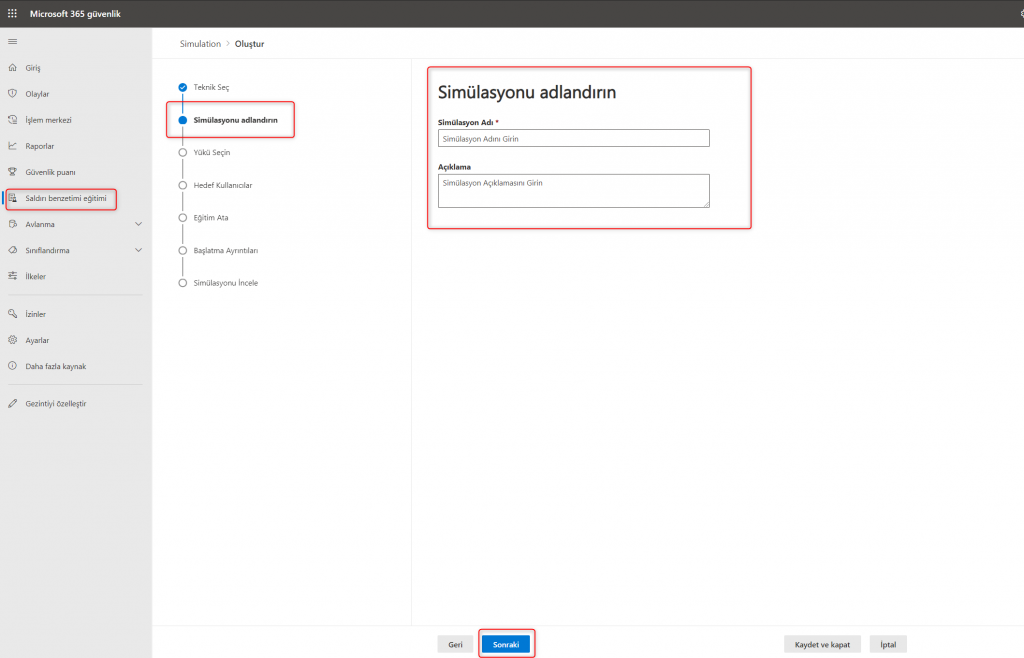

“Simülasyonu adlandırın” bölümünde ilgili simülasyon adı ve açıklama bilgisi girilir. Buradaki bilgilerin anlaşılır olması BT yöneticileri için kolaylık sağlar. Gerekli bilgiler doldurulduktan sonra “Sonraki” ile ayarlara devam edilir.

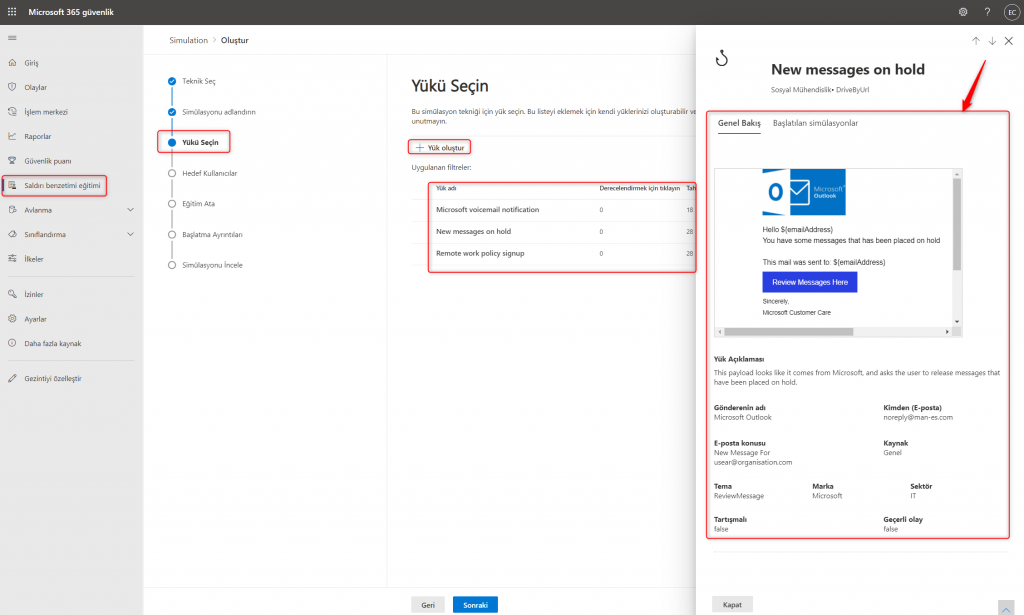

“Yükü Seçin” bölümünde seçilen simülasyon tekniğine göre yükler listelenir. Microsoft kullanıcılara hali hazırda yükler sunmanın yanı sıra kullanıcılar kendilerine özel yüklerde oluşturabilir. Buradaki yükler için saldırıda kullanılacak olan önceden tanımlanmış özellik kümesi olarak düşünülebilir. Yükün içerisinde kullanıcıya saldırı için iletilecek bilgiler yer alır. Yükün açıklaması, gönderenin adı ve kimden gideceği bilgisi, e-posta ise e-postanın konusu, ek gönderilecekse ek ile ilgili bilgiler gibi birçok detay yükün içerisinde yer alır. Kullanıcılar kendi yüklerini oluştururken yük için gerekli olan tüm bilgileri girerler. Aynı zamanda kimlik avı için e-posta yükü, web sayfası yükü, kısa mesaj yani SMS yükü ve Teams iletisi yükü oluşturulabilir. Yük oluştururken kullanıcılar kullanmak istedikleri yük türünü seçerler. Akabinde ilgili yükün hangi sosyal mühendislik tekniği için kullanılacağını belirler. Yükün adı ve açıklama bilgisini girer ve yükü yapılandırır. Oluşturulan yük e-posta yük türü için gönderenin adı, kimden bilgisi, konusu, eki ile ilgili ayrıntılar, kimlik avı bağlantısı, ekin içeriği, tema, marka, sektör bilgisi gibi ek bilgileri ve e-posta iletisi gibi tüm detaylar yapılandırılabilir. Burada yazılan bilgiler kullanıcıları inandırıcı özelliği olacak şekilde tasarlanmalıdır. Yük oluşturulurken göstergeler de belirlenir. Göstergeler simülasyon uygulanan kullanıcıların saldırıları arayabilecekleri ipucunu anlamalarına yardımcı olmaları için kullanılır. Göstergelerinde belirtilmesinin ardından oluşturulan yük incelenir ve oluşturulur. Artık oluşturulan özelleştirilmiş yükler simülasyon için kullanıma hazırdır. Buradaki örnekte “New messages on hold” şablon yükü kullanılacaktır. İlgili yük seçilir ve “Sonraki” seçeneği ile devam edilir.

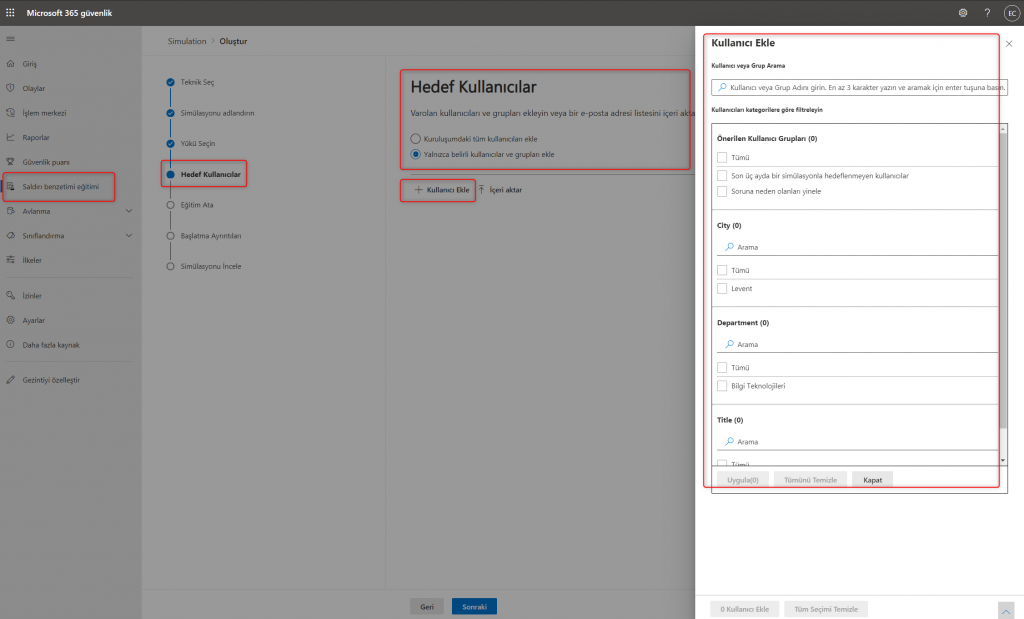

“Hedef Kullanıcılar” bölümünde simülasyonun uygulanacağı hedef kullanıcılar seçilir. Burada kuruluştaki tüm kullanıcılar seçilebileceği gibi belirli kullanıcılar ve gruplarda seçilebilir. Belirli kullanıcı ve grupları seçmek için “Yalnızca belirli kullanıcılar ve grupları ekle” seçeneği seçilir ve “+ Kullanıcı Ekle” seçeneği ile simülasyon uygulanacak kişiler eklenir. Kullanıcı ekleme sırasında kullanıcıları kolayca tanımlamak adına departman, şehir, unvan gibi çeşitli filtreler kullanılabileceği gibi direkt kullanıcı ya da grup adı yazılarak ekleme işlemi gerçekleştirilebilir. Simülasyonun uygulanacağı hedef kullanıcılar belirlendikten sonra “Sonraki” seçeneği ile devam edilir.

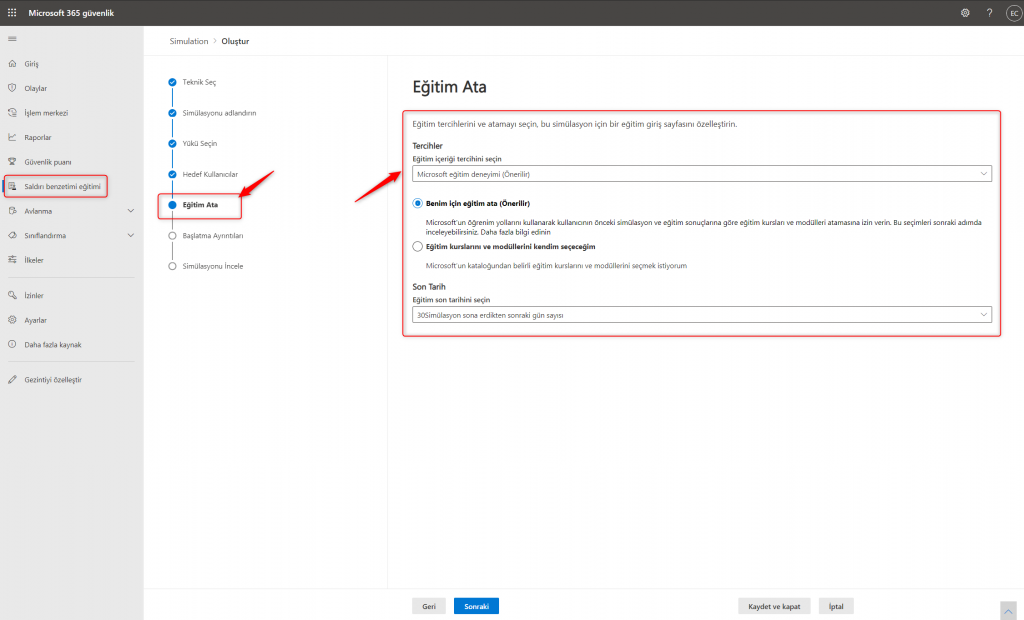

“Eğitim Ata” bölümünde ilgili saldırıya dair kullanıcılara eğitim atama işlemleri tanımlanır. İsterse BT yöneticileri eğitim atamayabilirler ancak Microsoft eğitim deneyimini kullanılmasını önerir. Varsayılanda “Eğitim içeriği tercihini seçin” bölümünde Microsoft eğitim deneyimi (Önerilir) seçili olarak gelir. Aynı zamanda Microsoft gelişmiş öğrenme methodları kullanarak kullanıcının geçmişteki simülasyon ve eğitim sonuçlarına göre eğitim ve kurslar atayabilir. BT yöneticileri isterlerse ilgili simülasyona dair Microsoft eğitim kataloğundan istedikleri eğitim ve kursları kullanıcılara atayabilir. Ancak önerilen Microsoft’un otomatik olarak “Benim için eğitimi ata” seçeneğidir. Eğitim için son tarih yine bu arayüzde belirlenir. Örnekte “Benim için eğitim ata” seçeneği ile devam edilecektir. Eğitim için son tarih ise simülasyon sona erdikten sonraki 30 gün olarak belirlenmiştir. Belirtilen süte bitmeden eğitimi tamamlamaları hatırlatılır.

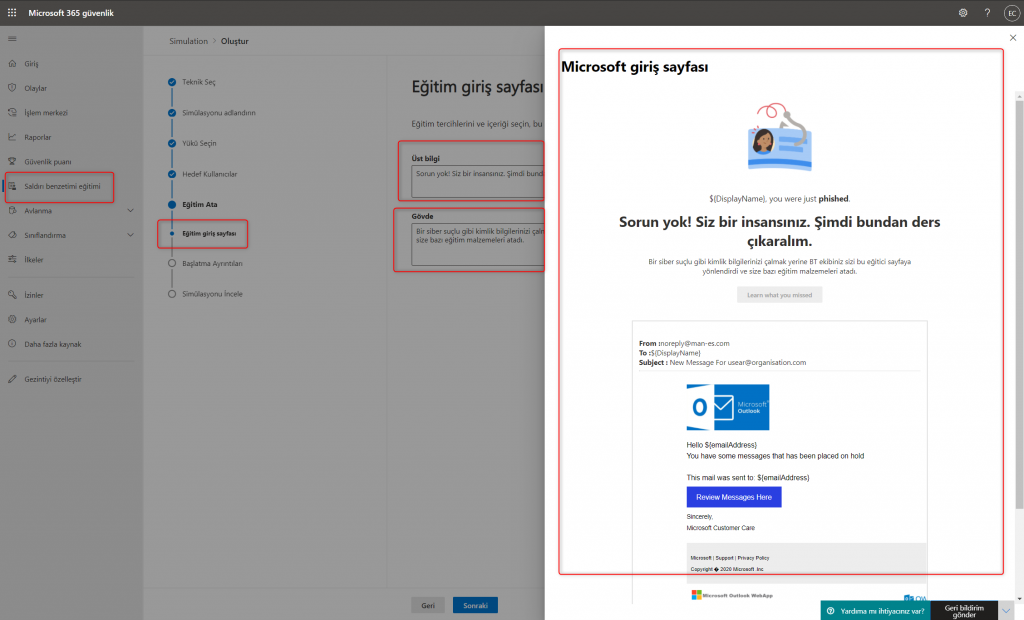

“Eğitim giriş sayfası” bölümünde simülasyon için eğitim giriş sayfası ile ilgili üst bilgi ve gövde bilgileri ayarlanır. Yapılan ayarlar doğrultusunda giriş sayfası önizleme olarak görüntülenir.

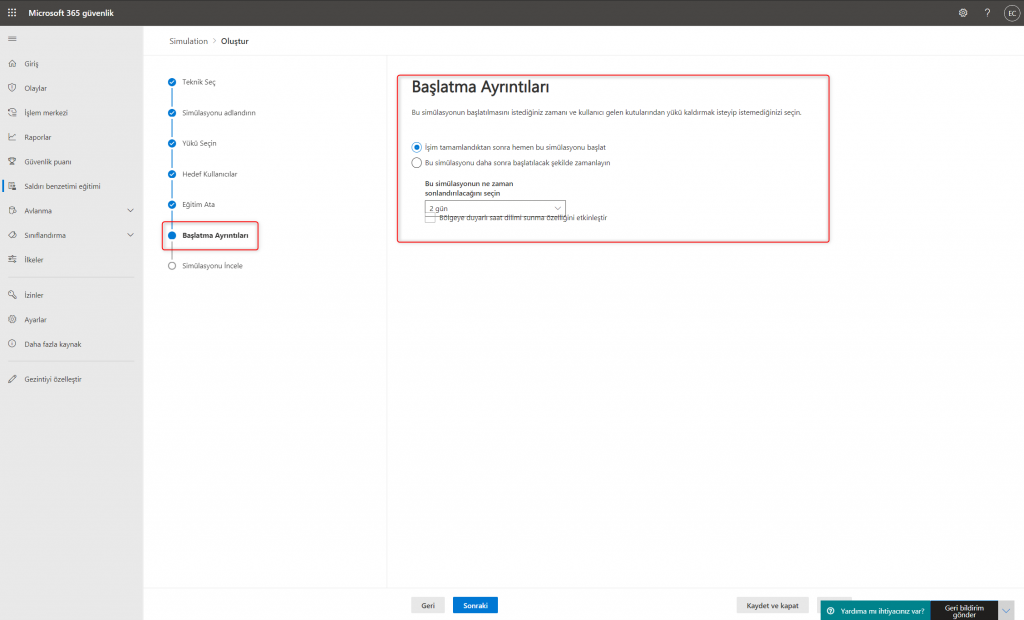

“Başlatma Ayrıntıları” bölümünde simülasyonun başlatılması istenen zaman belirlenir. Simülasyon hemen başlatılabildiği gibi sonra başlatılması için de zamanlanabilir. Aynı zamanda simülasyonun sonlanacağı zamanda 2 ya da 7 gün olarak bu arayüzde belirlenir. İstenirse bölgeye duyarlı saat dilimi sunma özelliği de etkinleştirilir. Gerekli ayarlar yapıldıktan sonra “Sonraki” seçeneği ile devam edilir.

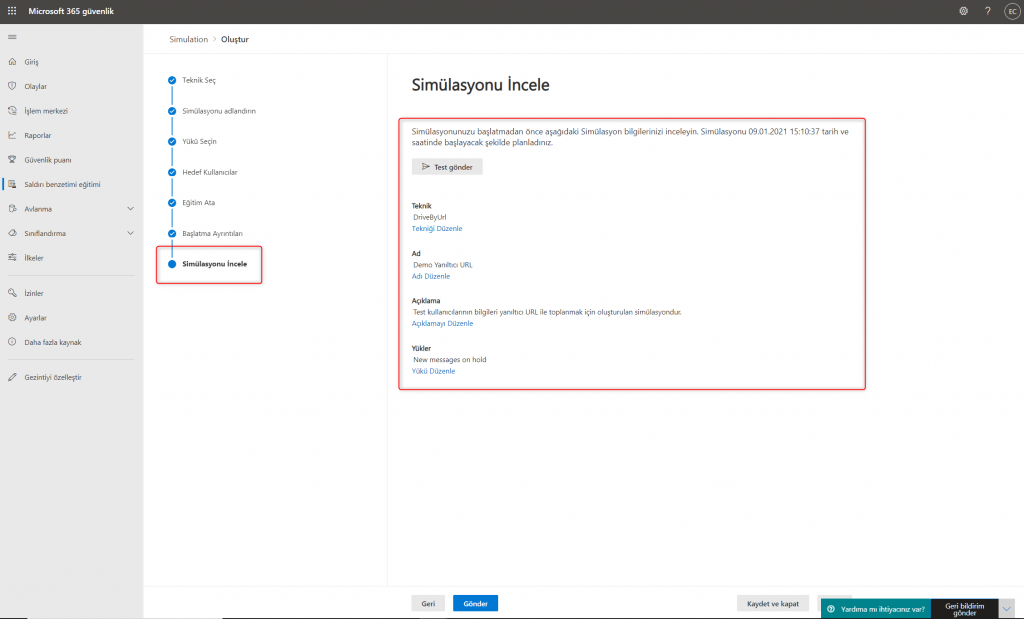

“Simülasyonu İncele” bölümünde simülasyonu başlatmadan önce yapılan ayarlar burada görüntülenir. Ayarların düzenlenmesi için ilgili ayarın altında yer alan düzenleme seçeneğine tıklanır. Aynı zamanda simülasyonla ilgili simülasyonu oluşturan kullanıcıya test olarak gönderim sağlanabilir. Bu da kullanıcılara iletilmeden önce yapılmış olacak hataların tespitini kolaylaştırır. “Gönder” seçeneği ile simülasyon başlatılır.

Şekilde de görüntülendiği üzere oluşturulan simülasyonlar “Benzetimler” sekmesinde görüntülenir. Burada simülasyonların durum bilgilerine de erişim sağlanır.